Salute al sicuro grazie al TONER POLIMERIZZATO Simitri HD

ll TONER POLIMERIZZATO Simitri HD montato sulle macchine dipartimentali assicura un basso impatto ambientale

Toner basso impatto ambientale

Nella sua attenta ricerca di prodotti consumabili non nocivi all’uomo e all’ambiente REFILL , ha selezionato per le macchine Laser jet la stampante Konica Minolta ed i toner SIMITRI HD.

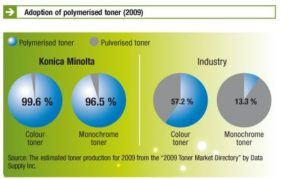

Oggi, il 99,6% dei toner a colori Konica Minolta e il 96,5% dei suoi toner monocromatici sono in polimeri – i tassi più elevati del settore.

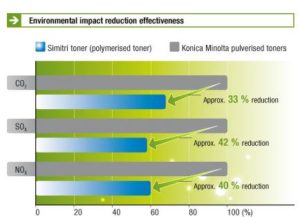

Il toner polimerizzato Simitri HD ha molto meno impatto sull’ambiente durante la sua produzione, l’uso e il riciclaggio.

Il suo contenuto di biomassa è in realtà CO2 neutrale durante il riciclaggio.

Simitri HD – Produzione di un toner verde

Il costante impegno di Konica Minolta per ridurre l’impatto ambientale delle sue tecnologie all’avanguardia, migliorandone l’efficienza è evidente in varie innovazioni ecologiche.

Toner Simitri per Konica

Riducendo notevolmente l’impatto ambientale, la produzione di toner per polimerizzazione genera, ad esempio, 33% in meno di CO2 rispetto alla fabbricazione tradizionale di toner.

Simitri HD – Utilizzo del toner verde

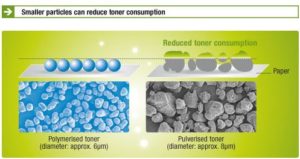

Poiché i grani dei toner polimerizzati sono così fini, è necessaria una minore quantità di toner rispetto ai toner polverizzati, utilizzando in questo modo meno risorse naturali.

Inoltre, il toner a polimeri Simitri HD richiede una temperatura di fusione più bassa.

Entrambi gli aspetti contribuiscono notevolmente a ridurre la quantità di energia utilizzata e la relativa emissione di CO2.

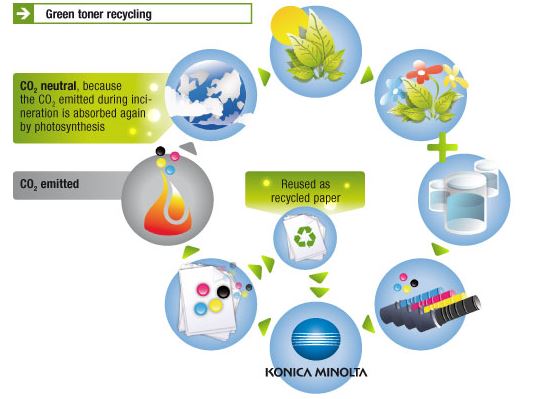

Simitri HD – Riciclaggio del toner verde

Un ingrediente importante nel toner Simitri HD è la biomassa, che è CO2 neutrale durante il riciclaggio e riduce ulteriormente l’impronta di carbonio di Simitri HD e dispositivi per ufficio di Konica Minolta.

Fin dalla prima produzione del toner Simitri nel 2000, i toner polimerizzati di Konica Minolta contengono quasi il 10% di biomassa, vale a dire di materiale di origine vegetale. Dal punto di vista della neutralità carbonica, le emissioni durante lo smaltimento di toner sono significativamente più basse grazie ai suoi contenuti a base vegetale.

Neutralità Carbonica significa ridurre le emissioni di carbonio allo zero netto bilanciando una quantità misurata di carbonio emessa con una quantità equivalente assorbita.

Il contenuto di biomassa di toner a polimeri assorbe CO2 prima di diventare materia prima. La quantità di CO2 emessa è quindi pari a quella legata.

Riciclaggio Toner

Sicurezza Informatica sui Dispositivi Multifunzione

LA SICUREZZA INFORMATICA non riguarda solo i Pc, i Server, le Reti ma anche le macchine di stampa multifunzione, 3 in 1 o 4 in 1 .

Sicurezza Stampanti Multifunzione

Di fatto essendo queste collegate alla rete e come tali soggette ad essere utilizzae come ” cavallo di Troia “dagli Hacker per entrare nelle reti aziendali, abbiamo stilato un decalogo per i clienti, che vogliono ottenere sicurezza informatica, da rispettare ogni qualvolta utilizzino una stampante Multifunzione .

Cosa fare per ottenere la Sicurezza Informatica delle Stampanti Multifunzione

- Refill suggerisce di fornirsi di apparecchiature con crittografia dei dati per stabilire una connessione sicura con il resto della rete;

- Limitare l’accesso al pannello di controllo ai soli utenti amministratori in modo che non vengano alterate le impostazioni iniziali;

- Inserire un codice PIN per ogni utilizzatore : questo garantisce che non vengano fatte stampe fuori monitoraggio;

- Inviare i dati solo dopo averli cifrati con Protocollo SSL: questo fa si che non ci siano accessi non autorizzati;

- Cancellare a fine giornata lavorativa tutte le stampe rimaste nella cache del dispositivo;

- Utilizzare macchine HP Enterprise dotate nelle versioni più evolute anche di riconoscimento Biometrico.

I dati che inviate alle stampanti sono sicuri? Scoprite come.

Proteggere i dati da hacker, minacce interne e inserimenti dannosi di dati di terzi non è mai stato così semplice. L’Internet delle cose (IoT) ha fornito agli hacker ancora più opportunità di accesso alle reti per diffondere malware, fare phishing o effettuare un attacco di tipo man-in-the-middle.

Le aziende studiate di recente da Ponemon nel 2016 hanno subito in media 2 attacchi alla settimana, registrando un aumento del 23% annuo, con conseguente perdita media di $ 9,5 milioni annui spesi nella lotta contro il crimine informatico.

In risposta all’aumentata minaccia per questi attacchi, gli enti governativi a livello mondiale hanno introdotto nuove e severe normative che richiedono alle aziende di proteggere meglio i propri clienti. E se le aziende non garantiranno la conformità, potrebbero andare incontro a pesanti sanzioni in aggiunta alla perdita di clienti e di reputazione.

Una di queste normative è rappresentata dal Regolamento generale sulla protezione dei dati GDPR, General Data Protection Regulation) dell’Unione Europea, che si pone come obiettivo la protezione dei diritti degli individui volta al controllo dei dati personali. Tutte le aziende operanti in UE che non ottengono la conformità sono soggette a sanzioni che ammontano fino al 4% del loro fatturato annuo, con un tetto massimo di 20 milioni di euro.

L’importanza di garantire la sicurezza del flusso dei dati tra le stampanti

Le aziende tendono a focalizzare la propria attenzione sulla protezione di server, dispositivi mobile e PC; tuttavia ogni dato che viene inviato tra dispositivi è vulnerabile agli attacchi.

Le stampanti non sicure espongono la vostra azienda alle stesse minacce di violazione dei dati memorizzati sui PC, quindi è fondamentale proteggere il vostro parco stampanti al fine di garantire la conformità agli standard di sicurezza.

La maggiore complessità delle normative e la più sofistica competenza degli hacker rappresentano un’importante sfida per i CISO visto che uno dei loro compiti è proprio quello di verificare che le misure di sicurezza adottate siano applicate nel miglior modo possibile. Il Centro per la sicurezza di Internet ha elaborato un elenco di controllo che evidenzia i requisiti più importanti. Questo elenco di controllo relativo a crittografia e autenticazione può essere di supporto alle aziende per mettere in atto le best practice in risposta ai requisiti di sicurezza volte alla protezione dei dati in transito nel loro parco stampanti e al rispetto della conformità.

Difesa dei confini – CS12

Il vostro reparto IT deve proteggere il flusso delle informazioni in transito tra reti di livelli differenti di affidabilità concentrandosi sui dati che alterano la sicurezza. Adottate la crittografia per la protezione dei dati in transito e stazionari sul disco rigido dei dispositivi. Controllate l’accesso alla funzionalità dei dispositivi basato su ruoli, configurando o aggiungendo soluzioni di autenticazione che includono l’accesso alla stampa da dispositivi mobile. Configurate i siti web affidabili nell’elenco dei “Siti affidabili” presente sul dispositivo per impedire agli utenti l’accesso a siti dannosi dal pannello frontale della stampante.

Protezione dei dati – CS13

Il vostro team IT deve prevenire l’immissione e l’uscita di dati, ridurre gli effetti dell’uscita di dati e garantire la riservatezza e l’integrità delle informazioni sensibili mediante la crittografia. In aggiunta alle disposizioni CSC 12, i team IT devono inoltre prendere in considerazione soluzioni di stampa pull per impedire che documenti riservati vengano abbandonati nei vassoi di raccolta e per garantire l’eliminazione sicura dei dati presenti sui dischi rigidi delle stampanti prima della loro restituzione in caso di noleggio o del loro riciclo a fine vita.

Controllo dell’accesso wireless – CS15

Il vostro team IT deve controllare l’utilizzo in sicurezza di reti locali wireless (LAN), punti di accesso e sistemi client wireless. Con un efficace strumento di gestione della sicurezza di stampa, è possibile automatizzare l’implementazione, la valutazione e il ripristino delle impostazioni (tra cui le impostazioni wireless) dei dispositivi del parco stampanti. Quando si tratta di scegliere il vostro parco stampanti, il suggerimento è di optare per dispositivi in grado di supportare la stampa wireless peer-to-peer e che permettano agli utenti di dispositivi mobile la stampa diretta a un segnale wireless separato di una stampante senza accedere alla rete aziendale e al servizio wireless.

Il team IT conosce i vostri punti più vulnerabili?

Il vostro team IT non è in grado di vedere dove si verifica una violazione dei dati se non è a conoscenza di tutti gli endpoint. Il primo passo verso la protezione dei dati è conoscere ciascun dispositivo, prima di ricorrere alle misure di best practice relative a crittografia e autenticazione per garantire la conformità e consentire ai dipendenti di inviare dati in modo più sicuro.